Vulnérabilités des logiciels d’IA : risque mondial et course aux correctifs

Un bug de code capable de faire planter un système d’exploitation utilisé par les pare-feu, les serveurs et les périphériques réseau est resté caché pendant plus de 27 ans. Ce n’est pas une équipe humaine qui l’a identifié en mars 2026 mais un modèle d’intelligence artificielle développé par Anthropic, Mythos.

L’affaire est devenue emblématique d’une transformation en cours en matière de cybersécurité. Les nouveaux modèles d’IA sont capables d’analyser de grandes quantités de code et d’identifier les vulnérabilités à une vitesse qui aurait été peu pratique il y a quelques années à peine. Le résultat est une croissance exponentielle des bogues découverts et signalés.

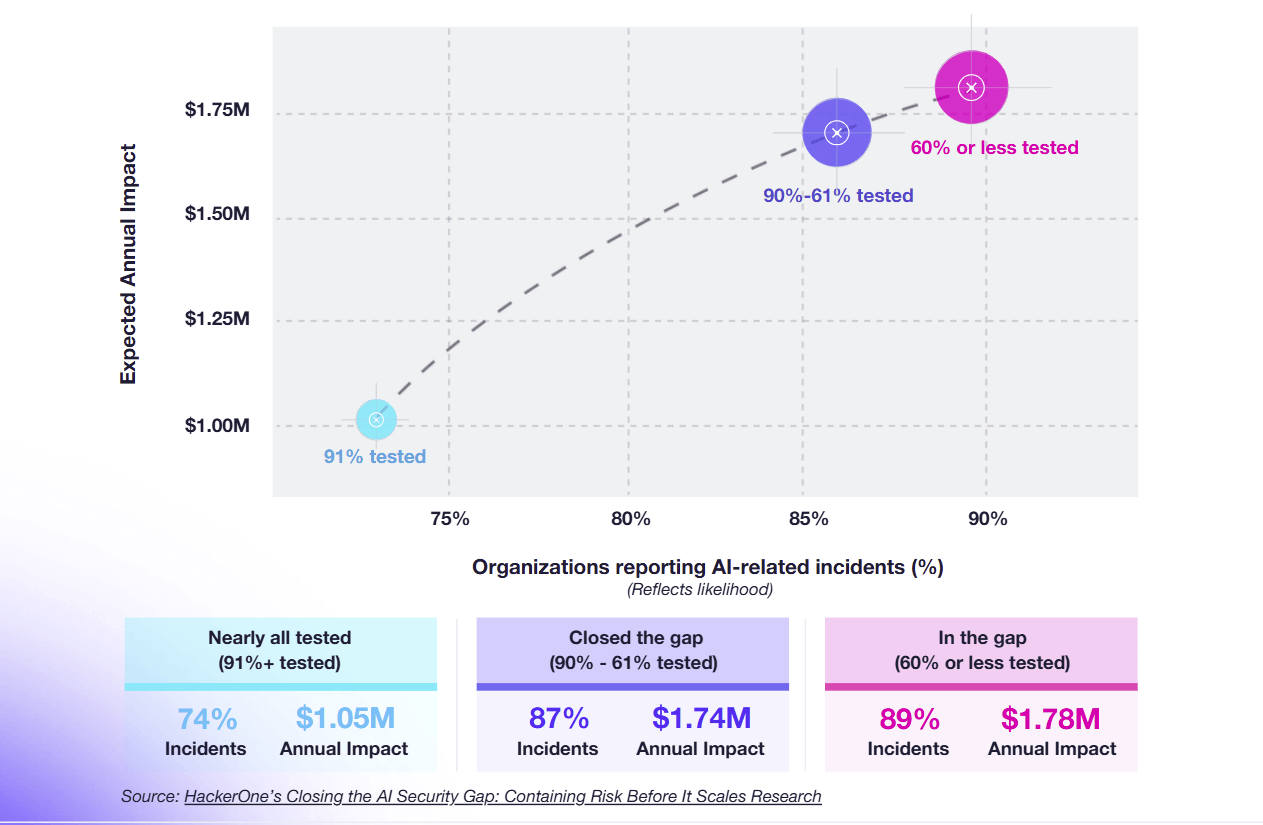

Selon les données publiées par la plateforme de sécurité HackerOneen 2025, les rapports de vulnérabilité ont augmenté de 76 % par rapport à l’année précédente. Sur la même période, le délai moyen nécessaire pour les corriger est passé de 160 à 230 jours. Une dynamique qui ouvre un fossé entre la découverte des failles et leur résolution effective.

Mythes et nouvelle course à la sécurité

Le modèle Mythos n’est pas un produit destiné au public. Anthropic a déclaré travailler avec environ 50 entreprises et organisations pour trouver et corriger les vulnérabilités avant qu’elles ne puissent être exploitées. Le groupe, à travers son équipe Équipe Frontière Rougeévalue les risques liés à l’utilisation de l’intelligence artificielle.

Logan Graham, chef d’équipe, explique que la distribution du système nécessite des garanties encore difficiles à obtenir. La crainte est que des outils de ce type, s’ils sont mis à disposition sans contrôle, puissent devenir des armes entre les mains d’acteurs malveillants.

D’autres opérateurs du secteur bougent également.

OpenAI développe une version de ses modèles axée sur la sécurité pour permettre aux développeurs de corriger les systèmes avant que les bugs ne soient découverts par les criminels.

Google a annoncé des initiatives similaires d’accès anticipé pour les programmeurs.

La concurrence ne porte pas seulement sur le marché de l’IA, mais sur la capacité à contrôler les effets secondaires de technologies de plus en plus puissantes.

Risque systémique : des infrastructures fragiles

Le problème ne concerne pas seulement la quantité de vulnérabilités identifiées, mais la structure même des logiciels modernes. De nombreux systèmes sont basés sur des composants open source développés en collaboration, souvent par des bénévoles.

Anthony Alvernaz, co-fondateur de la plateforme Numériquea décrit cette architecture comme un gâteau à plusieurs niveaux : le code propriétaire n’est que la surface, avec de nombreuses couches de logiciels partagés en dessous.

Ces composants constituent l’infrastructure de base d’Internet, mais ne disposent pas toujours des ressources nécessaires pour gérer une augmentation massive des signalements. Le risque est que les petits développeurs soient inondés de demandes de correctifs, sans pouvoir agir rapidement.

Quand l’IA trouve les erreurs oubliées

Le bug découvert dans le système d’exploitation OpenBSD cela remonte à 1998. Le chercheur en sécurité Niels Provos, alors doctorant à l’Université du Michigan, a écrit cette partie du code.

Après la découverte de Mythos, Provos vérifia rapidement et confirma que l’erreur était bien la sienne. Il a dit qu’il trouvait la situation « drôle », soulignant que ce code était si ancien qu’il n’avait probablement pas été analysé depuis des années.

Dans le passé, repérer une telle erreur aurait nécessité des semaines, voire des mois, de travail humain hautement spécialisé. Aujourd’hui, un système d’IA peut y parvenir en quelques jours, en utilisant des ressources informatiques relativement modestes.

Anthropic estime que Mythos a utilisé environ 20 000 $ de puissance de calcul pour trouver des dizaines de vulnérabilités en deux jours.

De la découverte à l’exploitation

La phase la plus critique n’est pas la découverte du bug, mais le temps entre son identification et son exploitation.

Il y a huit ans, le délai moyen entre la divulgation publique d’une vulnérabilité et son utilisation dans une attaque était de 847 jours, selon le chercheur Thomas Ptacek. En 2025, ce délai est tombé à 23 jours. En 2026, de nombreux exploits sont développés en 24 heures.

L’intelligence artificielle accélère également cette phase. Non seulement il identifie les failles, mais il est de plus en plus efficace pour écrire du code capable de les exploiter. Anthropic a signalé que Mythos est déjà capable de générer des exploits fonctionnels dans des environnements de test.

Dans un cas documenté, le modèle a identifié plus de 100 vulnérabilités dans le navigateur Mozilla Firefox et a réussi à développer du code pour en exploiter au moins une. Dans la version réelle du logiciel, des systèmes de sécurité supplémentaires auraient empêché l’attaque, mais l’expérience démontre avec quelle rapidité ces technologies peuvent être utilisées.

Hackers et défenseurs : un équilibre changeant

Historiquement, la cybersécurité a été une course entre attaquants et défenseurs. L’introduction de l’IA modifie l’équilibre des pouvoirs.

Sergej Epp, responsable de la sécurité de l’information chez Sysdiga déclaré avoir découvert plusieurs vulnérabilités en peu de temps à l’aide d’outils d’IA, même s’il n’avait pas recherché de bogues depuis plus d’une décennie.

Lors d’une conférence, Epp a présenté un projet intitulé «Horloge du jour zéro »inspiré par Horloge de la fin du monde du Bulletin des scientifiques atomiques. Le site montre la rapidité avec laquelle les nouvelles vulnérabilités se transforment en outils d’attaque.

Selon Epp, l’IA fournit « des super pouvoirs aux pirates informatiques plutôt qu’aux défenseurs ». Un bilan qui reflète une inquiétude croissante dans le secteur.

La réponse des institutions

Aux États-Unis, la Maison Blanche a initié une coordination entre les secteurs public et privé pour résoudre le problème. Parmi les protagonistes figure le directeur national de la cybersécurité, Sean Cairncross, impliqué dans l’identification des vulnérabilités des systèmes gouvernementaux.

L’objectif est d’anticiper les attaques, de renforcer les infrastructures et de développer des standards communs pour la gestion des bugs. Le modèle rappelle, par son ampleur et sa complexité, l’effort mondial lié au problème de l’an 2000 à la fin des années 90 (appeléBogue du millénaire »).

À l’époque, le risque concernait l’incapacité des systèmes informatiques à gérer la transition vers le nouveau millénaire. Aujourd’hui, le défi consiste à gérer un nombre croissant de vulnérabilités générées et découvertes avec des outils automatisés.

Impacts économiques et marché

Les implications ne sont pas seulement technologiques. Les investisseurs surveillent le secteur de près, craignant des effets structurels sur l’industrie du logiciel.

Dans la semaine qui a suivi la première nouvelle de Mythos, plusieurs actions de sociétés de cybersécurité ont chuté. La crainte est que l’augmentation des vulnérabilités rende plus complexe le modèle économique traditionnel, basé sur la prévention et la gestion des risques.

Dans le même temps, la demande d’outils de sécurité avancés et de solutions basées sur l’IA augmente. Les entreprises qui parviennent à intégrer ces technologies pourraient bénéficier d’un avantage concurrentiel significatif.

Produits « mineurs » dans le collimateur

Un autre élément de risque concerne les produits technologiques moins répandus. Dans le passé, de nombreux systèmes de niche n’étaient pas ciblés simplement parce qu’ils n’étaient pas suffisamment intéressants pour les pirates.

Avec l’IA, cette barrière est réduite. Il est possible d’analyser automatiquement de grandes quantités de logiciels, identifiant les vulnérabilités même dans des produits peu connus.

Ptacek souligne qu’il deviendra plus facile d’attaquer des composants d’infrastructure qui n’étaient auparavant pas considérés comme des cibles. Les entreprises qui développent ces produits n’ont souvent pas les ressources nécessaires pour gérer une vague de correctifs.

Un défi logistique mondial

Le principal problème n’est pas l’existence de vulnérabilités, mais la capacité de les corriger en temps opportun.

L’augmentation du nombre de bugs signalés crée une pression sans précédent sur les équipes de développement. Chaque vulnérabilité nécessite une analyse, des tests, le développement de correctifs et le déploiement de mises à jour.

De nombreuses organisations ne disposent pas de processus structurés pour gérer des volumes aussi élevés. Le risque est que certaines failles restent ouvertes suffisamment longtemps pour être exploitées.

Dans le cas du bug d’OpenBSD, le problème est resté caché pendant des décennies sans conséquences connues. Dans un environnement dominé par l’IA, le même scénario pourrait conduire à un exploit en quelques heures.

Une transformation irréversible

L’utilisation de l’intelligence artificielle pour découvrir des vulnérabilités marque un tournant dans la cybersécurité. Les technologies qui vous aident à repérer plus rapidement les erreurs peuvent également être utilisées pour les exploiter.

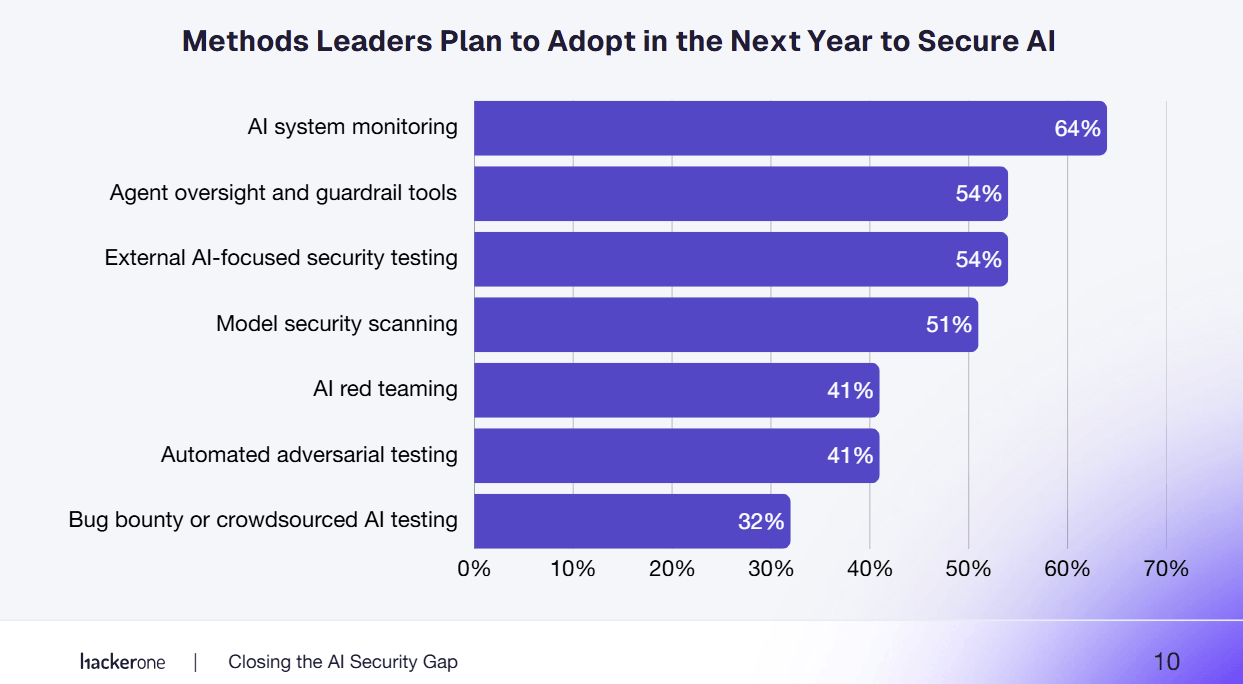

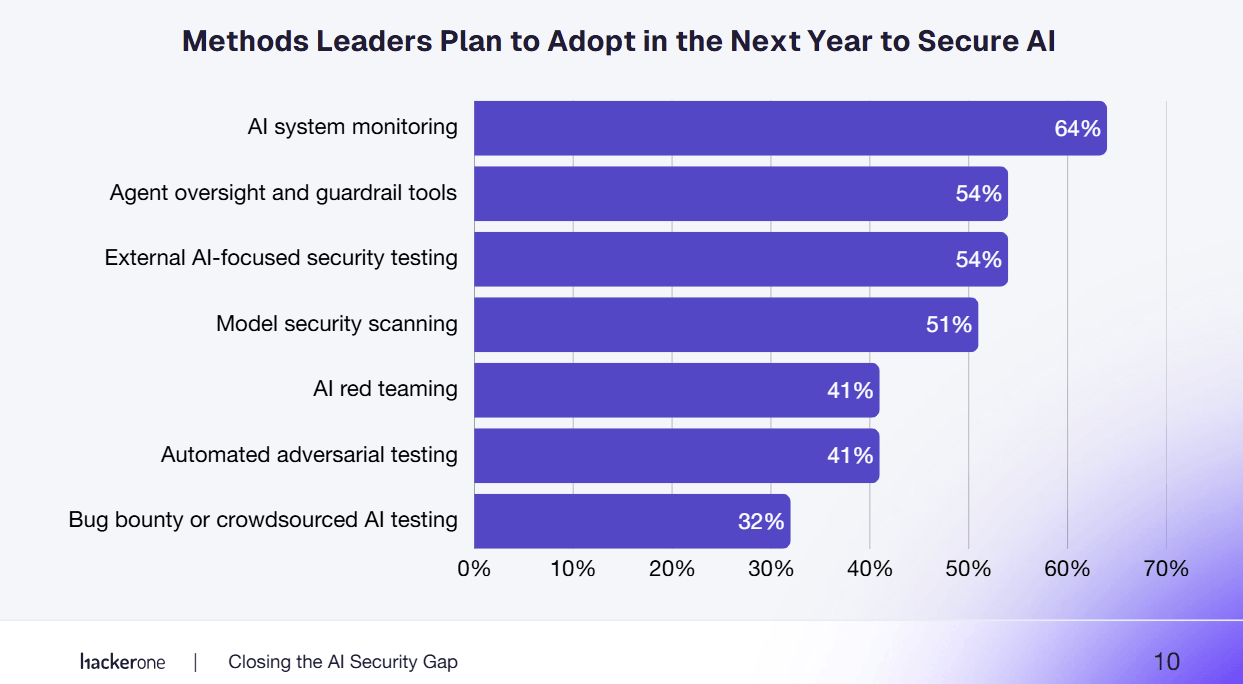

L’industrie est confrontée à un double défi : développer des outils défensifs tout aussi avancés et réorganiser les processus de gestion des logiciels.

Les entreprises technologiques investissent dans l’automatisation, les tests continus et les systèmes de réponse rapide. Mais l’ampleur du problème nécessite une coordination plus large, impliquant les gouvernements, l’industrie et la communauté open source.

La question ouverte

La vitesse à laquelle l’IA détecte les vulnérabilités dépasse, pour l’instant, la capacité à les corriger. Cette asymétrie représente le point central de la phase actuelle.

Si la technologie continue d’évoluer sans outils de contrôle adéquats, le risque est une augmentation des attaques et une plus grande instabilité des infrastructures numériques.

La capacité à combler ce fossé déterminera non seulement la sécurité des systèmes d’information, mais également la confiance dans l’ensemble de l’écosystème numérique sur lequel repose l’économie mondiale.