Le scanner d’applications Web basé sur LLM reconnaît les tâches et les workflows

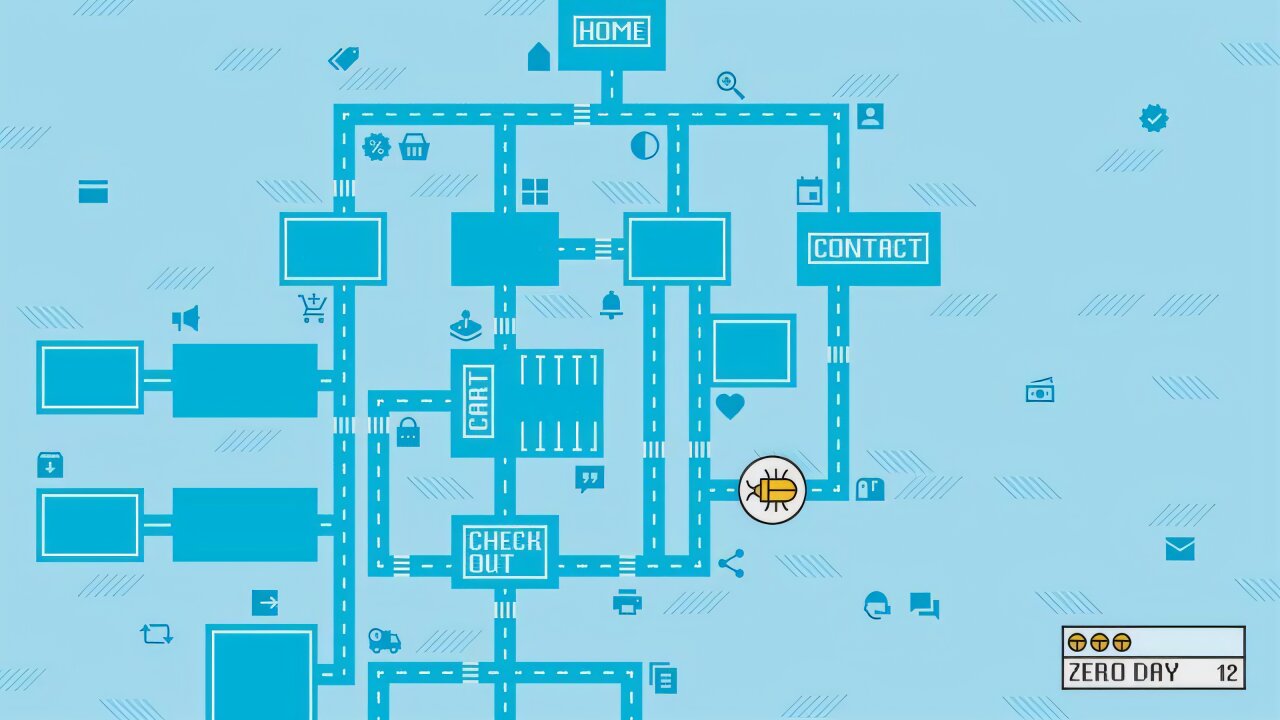

Un nouveau scanner d’applications Web automatisé comprend et exécute de manière autonome les tâches et les workflows sur les applications Web. L’outil nommé Yurascanner exploite les connaissances mondiales stockées dans les modèles de grande langue (LLM) pour naviguer dans les applications Web de la même manière qu’un utilisateur humain le ferait. Il est capable de travailler sur des tâches de manière cohérente, effectuant la séquence correcte des étapes, par exemple, par exemple, par exemple, une boutique en ligne.

Yurascanner a été testé contre 20 applications Web, dénichez 12 vulnérabilités de scripts croisés zéro-jour (XSS). La technique derrière Yurascanner ainsi que l’outil lui-même ont été développés au Centre Cispa Helmholtz pour la sécurité de l’information.

Les scanners automatisés d’applications Web sont couramment utilisés pour tester la sécurité des applications en ligne telles que, par exemple, des boutiques en ligne, des plateformes d’apprentissage ou des outils de gestion de projet. En règle générale, ces scanners se composent de deux parties: le composant Crawler, qui analyse l’application Web pour les interfaces utilisateur, et le module d’attaque, qui procède ensuite à tester les interfaces identifiées par le robot.

Le chercheur du CISPA, Aleksei Stafeev, qui travaille dans le groupe de recherche du Dr Giancarlo Pellegrino, souligne l’importance de la composante du robot pour que de tels tests automatisés réussissent: « L’un des principaux défis des tests de sécurité est de déterminer la portée de l’application Web et Identifier ses fonctionnalités et ses flux de travail. Stafeev et ses collègues de Cispa ont développé Yurascanner dans le but d’identifier autant que possible la surface d’attaque.

Yurascanner: Utilisation de LLMS pour naviguer sur les applications Web

La principale innovation que Yurascanner propose est d’améliorer la portée et les performances de la composante du robot du scanner en l’amantant à un LLM. « Les LLM ont été formés sur les données du Web, qui est riche en documentation sur la façon d’interagir avec les sites Web. Nous expliquons ces connaissances en combinant un robot et un LLM pour guider l’exploration d’une application Web », explique Stafeev.

Aux fins de leur étude, Stafeev et ses collègues ont utilisé l’API OpenAI pour établir la connexion entre leur composante de robot et le modèle OpenAI GPT-4. Le module d’attaque sur le Yurascanner est identique à Black Widow, un scripteur de script de site transversal établi de pointe.

Cette configuration parallèle a permis aux chercheurs du CISPA de comparer directement les performances des deux composants de robot. Testant Yurascanner contre 20 applications Web, ils ont en fait pu détecter 12 vulnérabilités XSS précédemment inconnues, par rapport à seulement trois détectées par Black Widow.

Prendre des applications Web automatisées à un niveau plus profond

Guidé par un LLM, Yurascanner opère de manière axée sur les tâches, ce qui lui permet d’accéder aux couches plus profondes de l’application Web testées. Non seulement il peut identifier les tâches offertes par l’application Web, mais elle peut également les effectuer de manière délibérée, effectuant la séquence des étapes requises pour terminer la tâche à accomplir. Il se déroule verticalement, tandis que d’autres scanners déjà établis, ont tendance à se poursuivre horizontalement.

Stafeev explique: « Habituellement, les outils de test ne distinguent pas les différents types de boutons, ils cliquent simplement sur tout ce qui est disponible. La boutique en ligne, où vous devez mettre un article dans un chariot, procéder à la commande et remplir un formulaire – les chances d’un simple robot Web pour réussir sont très minces. «

Fourni par Cispa Helmholtz Center for Information Security