Nous disposons déjà du premier malware développé avec une IA. La grande préoccupation est de savoir combien d’entre nous ignorent son existence.

Pendant longtemps, le développement de malwares avancés a semblé réservé à des acteurs disposant d’expérience, de temps et de capacités techniques considérables, en particulier dans un environnement où les systèmes d’exploitation et de nombreuses plateformes ont renforcé leurs défenses. Mais le tableau change. Ce que l’on a pu constater ces dernières années, c’est que l’intelligence artificielle ne sert pas seulement à résumer des textes ou à répondre à des questions, elle peut aussi très visiblement accélérer la création de logiciels lorsqu’on lui donne des instructions précises. Et cela nous laisse face à une réalité difficile à ignorer : le même outil qui simplifie les tâches légitimes peut également réduire une partie de l’effort nécessaire à la création de code malveillant.

Ce changement commence à prendre une forme concrète avec VoidLink. Dans son analyse, Check Point le présente comme l’une des preuves les plus solides à ce jour d’un malware avancé développé en grande partie avec l’aide de l’IA. Il y a cependant une nuance importante dans l’enquête elle-même : l’entreprise assure qu’elle l’a détecté à un stade précoce, qu’elle n’a pas été déployée contre les victimes et qu’elle n’a pas été utilisée dans des attaques actives. Mais c’est précisément pour cela que la découverte est si révélatrice, car elle a permis d’accéder à des matériaux de développement rarement mis au jour.

Comment VoidLink a été construit et pourquoi il modifie le tableau de bord

VoidLink n’était pas, du moins sur le papier, une pièce mineure ou une expérience rudimentaire. La société de cybersécurité le décrit comme un framework de malware pour Linux avec une architecture modulaire, conçu pour maintenir un accès furtif et prolongé dans les environnements cloud. Dans son analyse, il mentionne des composants tels que les rootkits eBPF et LKM, ainsi que des modules spécifiques pour l’énumération cloud et les activités ultérieures dans les environnements de conteneurs. Ce niveau de maturité est exactement ce qui le distingue des autres cas précédents associés à un code plus simple.

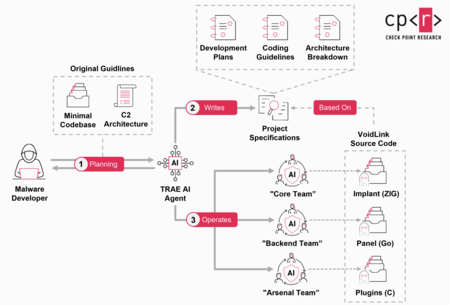

L’un des rebondissements les plus frappants de cette affaire est de savoir qui semble en être derrière. Check Point explique que, de par sa structure interne et le rythme d’évolution observé, VoidLink donnait l’impression d’être issu d’une grande équipe, avec des profils différents et un plan de travail assez défini. Mais les éléments recueillis par la firme pointent vers quelque chose de bien différent : un seul acteur qui, selon l’enquête, aurait bénéficié du soutien de l’IA au cours des différentes phases de développement. Il y a aussi un autre élément pertinent : cet acteur ne serait pas un débutant, mais plutôt quelqu’un avec une base technique solide et une expérience préalable en cybersécurité.

Reconstruction du flux de travail attribué à VoidLink | Image : Point de contrôle

La partie la plus révélatrice de l’affaire est la manière dont le projet aurait été construit. Le cabinet décrit une méthode de travail basée sur ce qu’il appelle Spec Driven Development qui fonctionne de la manière suivante :

- Vous définissez ce que vous souhaitez construire.

- Cette idée se traduit en architecture, tâches, sprints et critères de livraison.

- La mise en œuvre est déléguée au modèle.

Dans les documents exposés, sont apparus des plans de développement, une documentation technique, des normes de codage, des guides de déploiement et de test, ainsi qu’une organisation par équipes et phases qui prend en charge ce modèle. L’un des artefacts récupérés, daté du 4 décembre 2025, suggère en outre que VoidLink avait déjà atteint une phase fonctionnelle en moins d’une semaine et dépassait les 88 000 lignes de code.

C’est précisément ce qui distingue VoidLink des autres précédents. Check Point affirme qu’il s’agit de la preuve la plus solide d’un malware créé presque entièrement avec l’aide de l’IA. « Il s’agit du premier cas confirmé de malware avancé généré par l’IA, créé avec la vitesse, la structure et la sophistication de toute une organisation d’ingénierie », déclare la société. La question est désormais de savoir jusqu’où les acteurs malveillants peuvent aller avec ce type de techniques.

Images | Simseo avec Nano Banane | Point de contrôle

À Simseo | Le hack Booking est un peu plus inquiétant : les attaques de type « Tracking phishing » sont là pour rester