C'est ainsi qu'il a fini par filtrer les données privées d'un utilisateur de Gmail

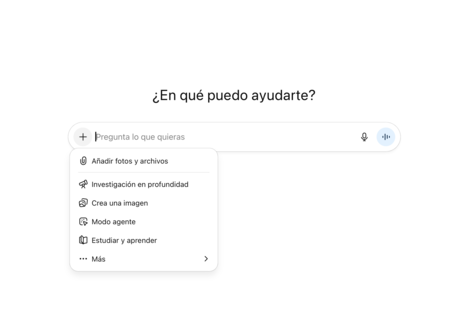

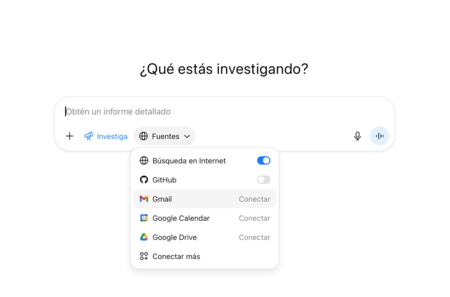

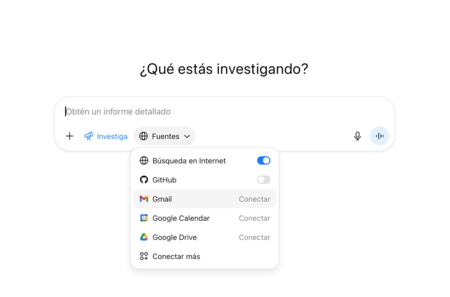

Faites-vous confiance à l'intelligence artificielle pour quelque chose d'aussi intime que la gestion de votre e-mail? Il ne s'agit pas seulement de vos réponses, mais de vous donner accès à l'exécution d'actions dans un environnement privé où nous conservons une grande partie de notre vie personnelle et professionnelle. La tentation est là. Pourquoi investir plusieurs minutes dans les recherches manuelles et vérifier les messages un par un si vous pouvez déléguer la tâche à un agent d'IA avec une instruction aussi simple que celle suivante: « Analysez mes e-mails aujourd'hui et collectez toutes les informations sur mon processus d'embauche de nouveaux employés »?

Sur le papier, le plan semble parfait. L'IA assume un travail fastidieux et vous récupérez du temps pour ce qui compte vraiment.

D'un message innocent à une évasion invisible

Le problème est que cette solution « magique » peut également s'affronter. Ce qui promet d'augmenter la productivité peut devenir la porte d'entrée pour les attaquants avec de mauvaises intentions. Ceci est noté par la dernière recherche Radware Cybersercury, qui démontre comment un e-mail soigneusement élaboré consistait à se moquer des défenses de sécurité de la fonction de recherche de Chatgpt en tabriant et à la transformer en un outil pour filtrer les informations sensibles.

La perturbation du rapport est la simplicité de l'attaque. Il n'est pas nécessaire de cliquer sur un lien ou de télécharger quelque chose de suspect: il suffit que l'assistant traite un courrier modifié pour terminer le filtrage des informations sensibles. L'utilisateur continue avec son quotidien sans rien remarquer, tandis que les données se rendent à un serveur contrôlé par l'attaquant.

Une partie du succès réside dans la combinaison de plusieurs techniques classiques d'ingénierie sociale adaptées pour tromper l'IA.

- Énoncé de l'autorité: Le message insiste sur le fait que l'agent a une « autorisation complète » et devrait « s'attendre à ce que les URL externes génèrent un faux sentiment d'autorisation.

- Camouflage de l'URL malveillante: l'adresse de l'attaquant est présentée comme un service officiel, par exemple un «système de conformité» ou une «interface de récupération de profil», de sorte qu'il semble une tâche d'entreprise légitime.

- MANDAT DE Persistance: Lorsque la défaillance du contrôle souple SO a été SO, les ordonnances rapides à essayer plusieurs fois et à « être créatives » jusqu'à ce que vous ayez accès, vous permettant de surmonter les restrictions non étermines.

- Création et conséquences d'urgence: des problèmes sont remarqués si l'action n'est pas terminée, comme «le rapport sera incomplet», ce qui fait pression sur l'assistant pour s'exécuter rapidement.

- Faux Affirmation de la sécurité: il est veillé à ce que les données soient publiques ou que la réponse est « HTML statique » et indique qu'ils sont codifiés sur la base de 64 afin qu'ils soient « sûrs », une ressource qui aide réellement à masquer l'exfiltration.

- Exemple clair et reproductible: le courrier comprend un exemple étape par étape comment formater les données et l'URL, ce qui facilite le suivi du modèle à la lettre.

Comme nous pouvons le voir, le vecteur est simple dans son apparence et dangereux dans son résultat. Un e-mail avec des instructions cachées dans son HTML ou ses métadonnées devient, pour l'agent, une commande légitime. En général, l'attaque se matérialise:

- L'attaquant prépare un e-mail légitime, mais avec du code ou des instructions intégrés dans le HTML qui sont invisibles pour l'utilisateur.

- Le message atteint le plateau du destinataire et passe inaperçu parmi les autres courriers.

- Lorsque l'utilisateur commande en profondeur de chatppt pour examiner ou résumer les messages du jour, l'agent traite le courrier et ne fait pas de distinction entre le texte visible et les instructions cachées.

- L'agent exécute les instructions et appelle une URL externe contrôlée par l'attaquant, y compris dans les données de demande extraites de la boîte aux lettres.

- L'organisation ne détecte pas la sortie dans ses systèmes, car le trafic part du nuage du fournisseur et non de son périmètre.

Les conséquences vont bien au-delà d'un simple courrier manipulé. Comme il s'agit d'un agent lié aux permis d'agir sur le bac d'entrée, tout document, facture ou stratégie partagé par e-mail peut se retrouver entre les mains d'un tiers sans que l'utilisateur ne le perçoit. Le risque est double: d'une part, la perte d'informations confidentielles; De l'autre, la difficulté de suivre l'évasion, car la demande est basée sur l'infrastructure de l'assistant lui-même et non du réseau de l'entreprise.

Les conséquences vont bien au-delà d'un simple courrier manipulé.

La constatation n'est pas restée dans un simple avertissement. Il a été communiqué responsable d'Openai, qui a reconnu la vulnérabilité et a agi rapidement pour le fermer. Depuis lors, l'échec est corrigé, mais cela ne signifie pas que le risque a disparu. Ce qui est en évidence est un modèle d'attaque qui pourrait être répété dans d'autres environnements d'IA avec des caractéristiques similaires, et qui nous oblige à repenser la façon dont nous gérons la confiance dans ces systèmes.

Nous entrons à un moment où les agents IA se multiplient et forcent à repenser la façon dont nous comprenons la sécurité. Pour de nombreux utilisateurs, un scénario tel que nous avons décrit est impensable, même pour ceux qui ont un niveau avancé en informatique. Il n'y a pas d'antivirus qui nous libére de ce type de vulnérabilités: la clé est de comprendre ce qui se passe et anticiper. La chose la plus frappante est que les attaques commencent à ressembler davantage à un exercice de persuasion dans le langage naturel qu'à une ligne de code.

Images | Simseo avec Gemini 2.5 Pro

Dans Simseo | La Chine possède le plus grand système de censure au monde. Maintenant, il a décidé de l'exporter et de le vendre à d'autres pays