Bêta Claude Security : Opus 4.7 pour l’équipe de sécurité

La fenêtre qui sépare la découverte d’une vulnérabilité de son exploitation se ferme, et la même technologie qui devrait nous aider à nous défendre la ferme. Anthropic ouvre au public la version bêta de Claude Security, l’outil qui place Opus 4.7 dans les pipelines de sécurité des clients Enterprise pour scanner le code, valider les résultats et proposer des correctifs prêts à être examinés par un humain. Le produit, anciennement connu sous le nom de Claude Code Security, est issu d’un aperçu de recherche qui l’a vu testé sur des centaines d’organisations et est présenté sur un marché où la concurrence n’est plus avec les outils SAST de correspondance de modèles traditionnels, mais avec les systèmes de nouvelle génération que CrowdStrike, Microsoft Security, Palo Alto Networks, SentinelOne, Trend.ai et Wiz construisent. intégration le même modèle Opus 4.7 dans leurs plateformes.

La distribution passe également par de grands intégrateurs de systèmes : Accenture, BCG, Deloitte, Infosys, PwC.

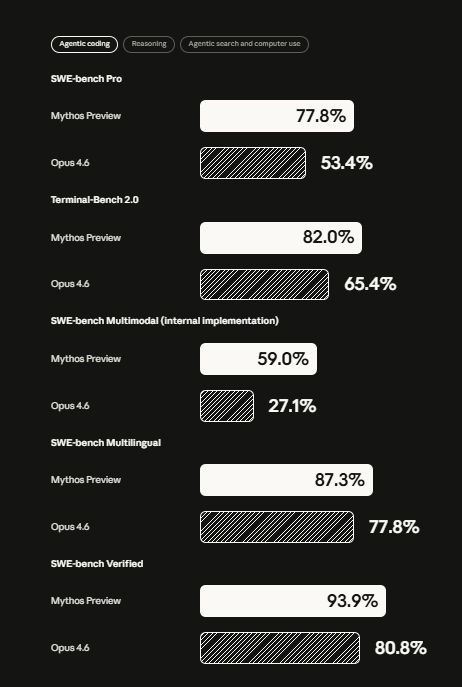

La référence à Claude Mythe Aperçu

Le cadrage que propose Anthropic est explicite et doit être bien lu, car il explique pourquoi cette annonce n’est pas marginale : les modèles de prochaine génération seront particulièrement efficaces pour exploiter les bugs de manière autonome, pas seulement pour les trouver. La réponse que propose la maison de San Francisco, en cohérence avec son positionnement, est de doter les défenseurs de compétences frontières avant que ces mêmes compétences ne se généralisent du côté de l’attaquant.

La référence parallèle est Claude Mythos Preview, déjà distribué à certains partenaires du projet Glasswing, un modèle capable d’égaler ou de surpasser les experts humains d’élite dans la découverte et l’exploitation des vulnérabilités logicielles.

De l’analyse au correctif en une seule session

L’expérience utilisateur est celle d’un audit semi-automatisé mais non autonome.

« Vous entrez depuis la barre latérale de Claude.ai, vous sélectionnez un référentiel, vous pouvez restreindre l’analyse à un répertoire spécifique ou une branche, lancer. Pendant son fonctionnement, le modèle trace les flux de données à travers les fichiers et les modules, lit l’historique de Git, raisonne sur la logique métier et lorsqu’il produit un trouver l’accompagne d’un niveau de confiance, d’un indice de gravité, d’une hypothèse d’impact, d’instructions pour reproduire le bug et d’un patch spécifique pouvant être ouvert dans Claude Code sur le Web pour le fermer en contexte.

Le point intéressant est le pipeline de validation contradictoire qui précède la transmission des résultats à l’analyste. Chaque rapport fait l’objet d’un examen indépendant qui remet en question le résultat avant qu’il n’arrive à ingénieur en sécuritéet cela sert à faire ce que les scanners classiques ne peuvent pas faire : éliminer les faux positifs sans perdre le signal fort.

Les métriques annoncées par Anthropic après deux mois de recherche préliminaire vont dans ce sens : les entreprises parlent de numérisation vers un correctif en une seule session où auparavant des jours de rebond entre l’équipe de sécurité et l’équipe de développement étaient nécessaires.

Les témoignages publiés sont ancrés dans des noms précis. Suha Can, vice-présidente et chef de la sécurité de PorteDashaffirme que l’outil révèle avec précision les vulnérabilités profondes et achemine les résultats directement dans les flux de travail des ingénieurs.

Krzysztof Katowicz-Kowalewski par Flocons de neige parle de découvertes nouvelles et de haute qualité identifiées avant qu’elles puissent avoir un impact sur l’environnement ou les clients.

Matt Aromatorio par Hebbiadans un commentaire mesurant le delta opérationnel, note que les correctifs créés avec Claude Security ont corrigé les vulnérabilités réelles en quelques minutes, et non en quelques jours.

Trois leçons de l’aperçu qui entrent dans le produit

La version bêta publique n’en est tout simplement pas une allumer. Les fonctionnalités que l’équipe éditoriale du produit a ajoutées sur la base des commentaires des entreprises qui ont utilisé l’outil en avant-première créent un package prêt pour l’entreprise: analyses régulièrement planifiées, analyses ciblées sur des répertoires spécifiques, élimination documentée des résultats (afin que les décisions de tri restent traçables dans le temps), exportation des résultats au format CSV ou Markdown pour les systèmes d’audit interne, push vers Slack, Jira ou d’autres systèmes de ticketing via webhook.

La philosophie est celle de défenseur Qui ne veut pas qu’un autre outil apprenne, il veut un nouveau signal au sein des outils qu’il utilise déjà.

Les enseignements tirés de l’avant-première méritent attention.

- Le premier concerne la qualité de la détection : les équipes de sécurité confirment que l’accélération du travail se produit lorsque les rapports ont un niveau de confiance élevé, et pour cette raison Claude attribue une note de confiance à chaque résultat et écarte indépendamment les résultats faibles.

- La seconde concerne le temps de résolution en tant que mesure principale : non pas le nombre de bogues que vous trouvez, mais la rapidité avec laquelle vous passez de l’analyse à la demande d’extraction fusionnable.

- Le troisième concerne la cadence : les équipes demandent une couverture continue, pas des audits épisodiques, et la version bêta répond avec des analyses récurrentes programmables.

Chiara La Valle, chef de la sécurité dles Yunosrésume la trajectoire avec une phrase que le marché devrait bien lire : la qualité du scan est la raison pour laquelle ils travaillent à intégrer Claude Security directement dans le programme de gestion des vulnérabilités de l’entreprise. Il s’agit d’une déclaration qui révèle ce qui se passe lorsqu’un outil de sécurité cesse d’être considéré comme un accélérateur de triage et devient un nœud dans le flux de gestion des vulnérabilités de l’entreprise.

L’écosystème partenaire comme stratégie de distribution

Anthropic joue sur trois chaînes en parallèle.

- Le premier est le produit direct, accessible depuis la console Claude pour les clients Entreprise (Team et Max à venir).

- La seconde est l’intégration dans les plateformes technologiques partenaires : CrowdStrike, Microsoft Security, Palo Alto Networks, SentinelOne, Trend.ai et Wiz intègrent Opus 4.7 dans leurs piles, ce qui signifie que les mêmes capacités de modèle seront accessibles aux entreprises via des plateformes déjà adoptées, sans nécessiter de nouvelles décisions d’approvisionnement.

- Le troisième canal est celui des intégrateurs système : Accenture, BCG, Deloitte, Infosys et PwC construisent des offres de déploiement assisté pour la gestion des vulnérabilités, la revue de code sécurisée et la réponse aux incidents basées sur Claude.

La lecture stratégique est claire. Anthropic n’essaie pas de remplacer l’écosystème de cybersécurité d’entreprise, il essaie d’être le modèle de l’écosystème. C’est une démarche qui réduit les frictions d’adoption (le RSSI n’a pas à choisir entre son EDR et Claude, il reçoit Claude au sein de l’EDR) et amplifie la diffusion du modèle dans un marché où les décisions d’achat sont lentes, conservatrices et liées à des contrats pluriannuels avec les fournisseurs historiques.

Cybersécurité : le détail qui sépare la frontière de l’extrême ouest

En fin de page, dans la note de bas de page du document, Anthropic précise que l’Opus 4.7 en monte de nouveaux cybersécurité qui intercepte et bloque automatiquement les demandes d’utilisation suspectes interdit ou risque élevé. Les organisations effectuant un travail légitime susceptible de déclencher ces garanties peuvent participer au programme de cyber-vérification, déclaré dans le cadre des efforts visant à mettre les capacités frontalières à la disposition des défenseurs tout en les gardant hors de mauvaises mains.

Il vaut la peine de s’intéresser à ce passage méthodologique, même s’il est évoqué en passant. Le point critique de tout modèle capable de découvrir des bugs est le double usage : la même capacité qui protège un défenseur peut armer un attaquant. La réponse technique, une sauvegarde en temps réel et une vérification explicite des cas d’utilisation légitimes, est la tentative de tenir ensemble la promesse d’apporter des capacités frontalières aux équipes de sécurité et l’obligation de ne pas distribuer sans discernement un outil qui pourrait être utile à ceux de l’autre côté.

Pour l’entreprise qui évalue l’adoption, ce détail constitue le véritable différenciateur : l’outil est conçu dans un cadre de responsabilité documenté et n’est pas proposé comme une fonctionnalité brute.

Adoption des entreprises italiennes : le choix des canaux

Entreprises italiennes et européennes qui construisent des programmes cycle de vie de développement sécurisé ils se retrouvent face à une offre qui modifie le rythme de travail. Le scan-to-patch en une seule session, s’il est réellement mesurable sur votre base de code, compresse un cycle qui dure aujourd’hui des semaines en quelque chose qui se termine en quelques heures. Le chemin préférentiel d’adoption, pour ceux qui ont déjà investi dans des plateformes de sécurité, passera par les intégrations avec les partenaires technologiques au fur et à mesure de leur arrivée en production.

Pour ceux qui partent de zéro, ou qui ont des bases de code qui ne passent pas par les plateformes de sécurité EDR/cloud, l’accès direct depuis la console Claude est le port le plus rapide.

Reste le thème du contrôle humain, qu’Anthropic ne délègue pas. Chaque correctif doit être examiné et approuvé, chaque licenciement doit être documenté, chaque décision de triage reste visible pour ceux qui s’en occupent par la suite. C’est sans aucun doute le bon choix de conception pour un instrument qui entre dans les codes de production. Et c’est aussi le choix de conception qui, paradoxalement, rend l’outil plus évolutif : l’équipe de sécurité ne perd pas le contrôle, elle l’amplifie, car les heures qu’elle consacrait auparavant au tri des alertes bruyantes peuvent être affectées à la révision de correctifs déjà écrits.

La fenêtre temporelle entre la découverte et l’exploit, qui constituait la trame d’ouverture, doit être relue suite à une lecture de ce type. Il est impossible de le bloquer, de l’égaliser également, car les attaquants utiliseront des outils similaires à de très courtes distances. Il ne reste plus qu’à rester dans la course avec des outils qui fonctionnent à la même vitesse que la menace, et c’est l’enjeu avec lequel les RSSI italiens arriveront au budget 2027, sachant que le choix du partenaire de sécurité ne sera plus une décision d’achat mais un pari sur la rapidité du modèle sous la plateforme.