Paysage des menaces liées à l’IA : comment les cybermenaces vont évoluer en 2025

En 2025, la cybersécurité a changé de rythme. Les attaquants exploitent les vulnérabilités de plus en plus rapidement et maintiennent les exploits actifs pendant des années. Le tableau ressort du rapport publié par Cisco Talos en 2026, qui analyse les principales tendances observées au cours de l’année précédente.

Parmi les facteurs les plus pertinents figure l’entrée structurelle de l’intelligence artificielle dans les opérations offensives. L’IA n’a pas encore entièrement automatisé le cycle d’attaque, mais elle a déjà considérablement réduit les obstacles techniques à des activités telles que le phishing, la création de fausses identités et la manipulation de contenu.

Dans le même temps, les organisations doivent gérer un double front : intégrer l’IA dans les systèmes de défense et se protéger contre de nouvelles catégories de risques, telles que la manipulation de modèles et les attaques basées sur des invites.

Paysage des menaces liées à l’IA : une menace en évolution

L’intelligence artificielle représente l’un des changements les plus importants dans le paysage des menaces. Selon Cisco Talos, son impact se concentre à deux niveaux distincts.

D’une part, les outils génératifs et les modèles linguistiques permettent même aux acteurs ayant des compétences limitées de créer des campagnes d’ingénierie sociale crédibles. Les deepfakes audio et vidéo, les textes personnalisés et l’automatisation des messages augmentent le taux de réussite des attaques, en particulier dans les premières étapes d’accès.

D’un autre côté, des groupes plus avancés utilisent l’IA pour améliorer des opérations déjà sophistiquées. Cela inclut la création de fausses identités numériques, comme dans le cas d’informaticiens fictifs intégrés dans des entreprises multinationales, et l’analyse automatisée des systèmes cibles.

À côté des applications offensives, de nouveaux vecteurs de risques spécifiques émergent :

- l’empoisonnement du contexte, qui altère les données utilisées par les modèles ;

- injection rapide, qui manipule les réponses des systèmes d’IA.

Ces techniques introduisent des vulnérabilités qui affectent non seulement les logiciels et les infrastructures, mais également les processus décisionnels automatisés.

Vitesse d’attaque et vulnérabilités persistantes

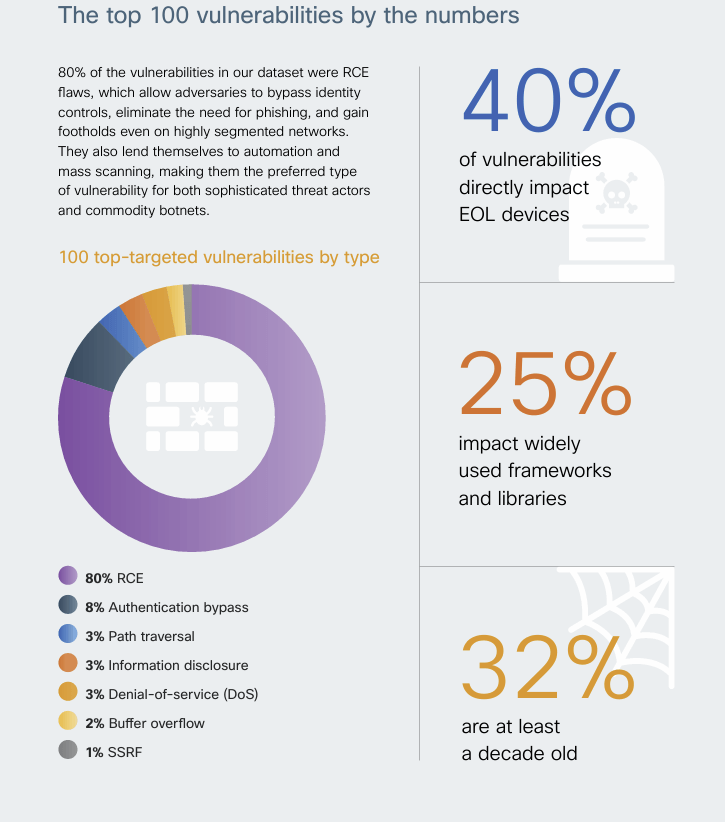

L’un des éléments les plus importants pour 2025 est la rapidité avec laquelle les vulnérabilités sont exploitées. Le rapport souligne certaines lacunes, telles que Réagir2Shellont été utilisés presque immédiatement après la publication.

Ce phénomène coexiste avec un fait inverse : la longue durée des vulnérabilités historiques. Les failles découvertes il y a des années, comme celles liées à Log4j ou PHPUnit, restent parmi les plus exploitées car profondément intégrées aux systèmes des entreprises.

Près de 40 % des vulnérabilités les plus touchées concernent des appareils non pris en charge. Le problème n’est pas seulement technique, mais organisationnel : les entreprises peinent à aligner les cycles de mise à jour sur ceux des fournisseurs.

Identité et accès : la nouvelle cible centrale

En 2025, les attaquants concentreront leurs efforts sur les systèmes gérant l’identité numérique. Il ne s’agit plus seulement de compromettre des appareils individuels, mais de cibler les points qui contrôlent l’accès aux ressources.

Les infrastructures de réseaux deviennent alors un objectif primordial. Les appareils tels que les contrôleurs de trafic, les pare-feu et les plates-formes de gestion permettent, s’ils sont compromis, de contourner l’authentification multifacteur et de se déplacer sur l’ensemble du réseau.

Les attaques contre MFA augmentent considérablement. En particulier:

- les attaques automatisées contre les systèmes de connexion deviennent plus fréquentes ;

- les compromissions d’appareils enregistrés augmentent de 178 % par rapport à 2024.

Beaucoup de ces opérations reposent sur des techniques d’ingénierie sociale, telles que le phishing vocal ciblant les administrateurs informatiques.

Ransomware : continuité et adaptation

Les ransomwares restent une menace majeure. Le secteur manufacturier est le plus touché, en raison de la faible tolérance aux temps d’arrêt et de la complexité des environnements de production.

En 2025, le groupe Qilin apparaît comme l’acteur dominant en termes de volume d’attaque. D’autres groupes, comme Akira et Play, maintiennent une présence stable pour la deuxième année consécutive, un fait rare dans un contexte caractérisé par des changements continus.

Les techniques utilisées mettent une fois de plus en évidence le rôle central de l’identité :

- utilisation de comptes valides ;

- exploitation d’outils d’administration à distance;

- accès initial via phishing.

Un élément récurrent est la baisse saisonnière des attentats en janvier, probablement liée aux vacances dans les pays d’Europe de l’Est, où opèrent de nombreux groupes.

Phishing et emails : des attaques de plus en plus crédibles

Les campagnes de phishing changent de forme. Les messages n’apparaissent plus comme du spam générique, mais imitent les communications professionnelles quotidiennes.

En 2025, les appâts les plus courants sont :

- Notifications informatiques ;

- demandes financières;

- itinéraires de voyage ;

- documents partagés.

Un cas pertinent concerne l’abus de fonction Envoi direct de Microsoft 365, qui permet d’envoyer des emails internes sans authentification. Les attaquants exploitent cette fonctionnalité pour créer des messages apparemment légitimes, en contournant les contrôles tels que SPF et DKIM.

Ces attaques ciblent particulièrement les dirigeants et les hauts responsables, avec des demandes liées à des compensations, des approbations urgentes ou des communications confidentielles.

Vulnérabilité et supply chain : un risque systémique

Le rapport met en évidence le fardeau croissant des vulnérabilités dans la chaîne d’approvisionnement des logiciels. Environ 25 % des failles les plus exploitées concernent des frameworks et des bibliothèques largement utilisés.

Ces composants sont souvent intégrés dans de nombreux produits et services, multipliant ainsi l’impact d’une seule vulnérabilité. La diffusion transversale rend difficile la gestion centralisée des risques.

Parallèlement, 80 % des vulnérabilités analysées permettent l’exécution de code à distance, donnant ainsi aux attaquants un accès direct aux systèmes.

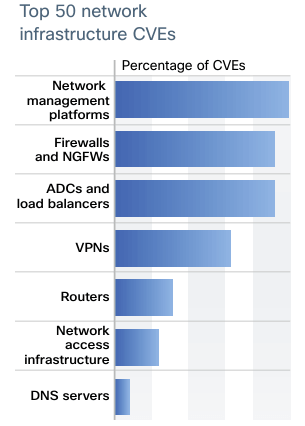

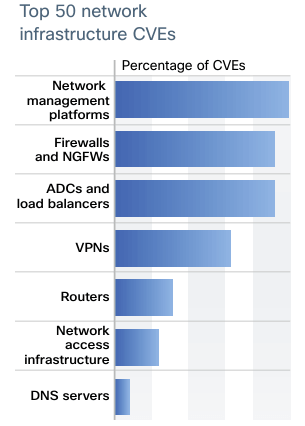

Périphériques réseau : le nouveau point d’entrée

Les périphériques réseau représentent un autre front critique. Environ 23 % des vulnérabilités concernent les pare-feu, les routeurs, les VPN et autres systèmes périmétriques.

Ces outils jouent un rôle clé dans la gestion des identités et des accès. Leur compromission permet aux attaquants de :

- usurper l’identité d’utilisateurs légitimes ;

- contourner les contrôles de sécurité ;

- accéder à des ressources critiques.

Une attention particulière est portée aux plateformes de gestion centralisée, qui offrent un point de contrôle unique sur des infrastructures entières. Une seule attaque peut avoir des effets à grande échelle.

Acteurs étatiques et dimension géopolitique

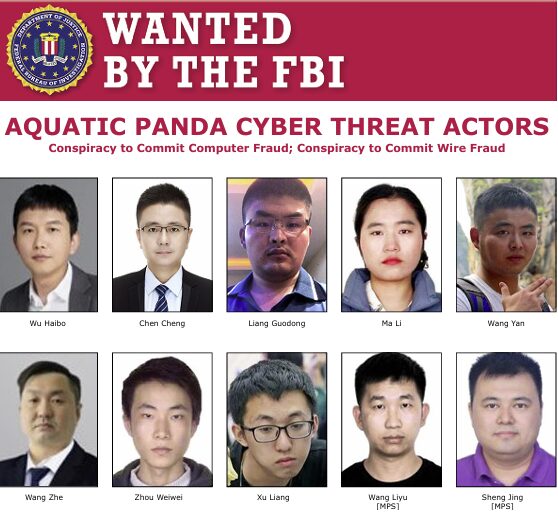

En 2025, l’activité des acteurs parrainés par l’État est également en croissance. Les opérations liées à la Chine augmentent de 74 %, tandis que les groupes russes continuent d’opérer dans le cadre du conflit en Ukraine.

La Corée du Nord se distingue par ses vols de cryptomonnaies et ses infiltrations d’entreprises via de fausses identités générées par l’IA. L’Iran, quant à lui, se concentre sur un accès persistant aux infrastructures de télécommunications et mène des campagnes hacktivisme.

Ces attaques s’inscrivent dans le cadre de stratégies plus larges, liées à des intérêts politiques et économiques.

Impacts pour les entreprises et les organisations

Le tableau décrit par le rapport indique une transformation structurelle du cyber-risque. Les entreprises sont confrontées à :

- des temps de réaction de plus en plus courts ;

- des attaques plus sophistiquées et personnalisées ;

- vulnérabilités généralisées tout au long de la chaîne d’approvisionnement.

La protection ne peut plus se limiter à la gestion des correctifs. La sécurité de l’identité, des infrastructures réseaux et des systèmes de gestion devient centrale.

Dans le même temps, intégrer l’IA dans les processus défensifs devient une nécessité pour gérer des volumes croissants de données et détecter les comportements anormaux.

Conclusion

2025 marque une transition importante pour la cybersécurité. L’intelligence artificielle introduit de nouvelles capacités opérationnelles pour les attaquants et de nouvelles vulnérabilités pour les organisations.

La combinaison de la rapidité d’exploitation des vulnérabilités, de la centralité de l’identité et de la diffusion des menaces tout au long de la chaîne d’approvisionnement modifie les priorités de défense.

Les entreprises sont confrontées à une évolution qui touche non seulement les technologies, mais aussi les modèles organisationnels et décisionnels sur lesquels repose la sécurité numérique.

mot-clé

le