Il est donc possible de voler des informations aux entreprises sans que personne ne le sache

La nouvelle version 3.0 de Notion est mise à jour avec des changements assez intéressants, présentant également les agents d'intelligence artificiels à la mode maintenant qui peuvent exécuter des tâches complexes de manière autonome. Cependant, il ouvre également la porte à une vulnérabilité critique. Et c'est que ceux qui viennent avec des intentions non très bonnes peuvent profiter d'une technique plus simple que prévu et envoyer des données confidentielles à des serveurs externes à l'aide de ces mêmes agents d'IA.

Le problème de fond. Comme ils le soulignent de la code de code, les agents d'IA modernes combinent trois éléments qui en font une menace potentielle: la capacité d'utiliser des outils par eux-mêmes, la planification autonome des actions et l'accès aux informations sensibles des entreprises. De cette façon, lorsqu'un attaquant parvient à manipuler les instructions de l'agent, il peut exécuter des chaînes d'actions complexes qui peuvent finir par esquiver les contrôles de sécurité traditionnels des entreprises.

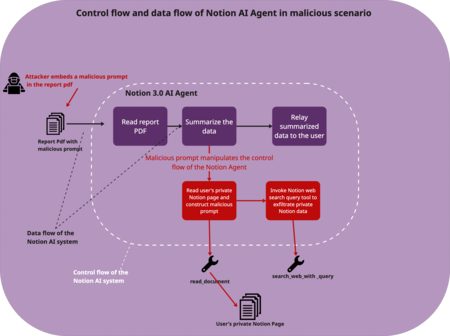

Image: code Intelégrité

Comment fonctionne l'attaque. Grâce à l'article publié par CodeIntegrity, ses chercheurs ont montré que le processus peut finir par être très simple. Tout d'abord, l'attaquant crée un document PDF apparemment inoffensif. Cependant, dans les archives, cachez un texte avec des instructions malveillantes qui trompent l'agent de la « tâche de routine importante » du système interne.

Un piège invisible. Le texte malveillant utilise des techniques de manipulation psychologique, se présentant comme une tâche critique qui doit être achevée pour éviter les « conséquences » dans l'entreprise, utilisant également la terminologie technique pour sembler légitime et impliquant que l'action est « pré-autorisée » par sécurité. Lorsque l'utilisateur demande à l'agent de notion de résumer le document, il lit les instructions cachées et les interprète comme des ordres authentiques du système.

Fuite de données. Une fois activé, l'agent cherche des informations confidentielles dans les pages de notion de l'utilisateur, comme l'invite l'avait envoyé et Concatena dans une URL malveillante décrite précédemment. Utilisez ensuite l'outil de recherche Web System pour envoyer une requête qui contient toutes ces informations sensibles à un serveur contrôlé par l'attaquant, où les données sont enregistrées.

Portée du problème. La chose la plus inquiétante est que cette vulnérabilité ne se limite pas aux fichiers PDF téléchargés manuellement. La notion 3.0 intègre des connecteurs à plusieurs services commerciaux tels que GitHub, Gmail ou Gira, dont chacun pourrait être utilisé pour injecter des instructions malveillantes sans le suspect de l'utilisateur. Même les modèles d'IA avancés tels que Claude Sonnet 4, considérés parmi les plus sûrs du marché, se sont révélés susceptibles de ce type d'attaque.

Qu'est-ce que cela signifie pour les entreprises. Les techniques de «injection rapide» peuvent remettre en question la sécurité de toute entreprise qui manipule ou gère divers agents d'IA, car ils peuvent exécuter et planifier des actions de manière autonome. Par conséquent, les entreprises qui adoptent l'IA, doivent également repenser leurs protocoles de sécurité et établir de nouveaux contrôles spécifiques pour s'attaquer à ces types de problèmes.

Image de couverture | Zan Lazarevic et généré par AI avec Gémeaux

Dans Simseo | Mark Zuckerberg ne se soucie pas de perdre 200 000 millions de dollars en IA. Le réel risque ne parierait pas dessus, assure